San Francisco Deputy Sheriffs' Association: A Pillar of Strength in Law Enforcement

This article delves into the significant contributions of the SFDSA, highlighting its mission, initiatives, and impact on the community.

Serrurier Mons for Smart Locks: Upgrade Your Home Security

In summary, Serrurier Mons is your go-to provider for all locksmith services in Mons. From emergency lockout assistance to advanced security…

How to Add a TOTP Two-Factor Authentication Account with Cloudflare into Authy

Two-factor authentication (2FA) is an important layer of security that helps protect online accounts from unauthorized access.

技術筆記 | 為何 Linkenin會成為詐騙溫床? 區塊鏈遊戲王者 (Axie Infinity) 的一堂價值6億美金的資安課程!

科技始終來自於人性,但詐騙巧妙地利用人性

C# 與 php 7.1 資料傳輸以DES加解密

原本在 php 7.0 及之前可以直接用 mcrypt,但是在 7.1 之後就被拿掉了,除非用 PCEL 去裝,或者使用其他的 library,要不然應該就只能使用 openssl 的加解密。原本應該是很容易的事情,但是因為 C# 跟 php 兩邊的寫法實在差很大,其中 php ...

Stability and security of Bityard

How does the bityard platform work?The contract transaction price on the Bityard platform is calculated by weighing comprehensive factors su...

Безопасность в крипте

Крипта – это дикий запад и тут надо полагаться только на себя, ведь если у вас уведут ваши монетки, то ни в какую полицию заявление не напишите.

打破 Matrix 的路~与IYP对话2020:关于中国和美国(下半部分)

上半部分在这里:《打破 Matrix 的路~与IYP对话2020:关于中国和美国 上半部分》拜登新政府会有什么“变化”和不变?中国异议和美国反抗者为什么南辕北辙?中国知识分子和华人移民缺少的是什么?政治渗透者会如何操作,您应该如何应对?……如何得到您的最佳武器?

打破 Matrix 的路~与IYP对话2020:关于中国和美国

如果您完全彻底地信任和依赖任何一个政府或党派,今天我们的讨论中大部分内容都可能不适合您;只有当您已经习惯于使用反抗者的身份去思考的时候,才有可能理解这些内容奶酪还是有的,但需要一点技巧才能得到它由于疫情导致的出行障碍,今年的年终对话我们在网上进行。

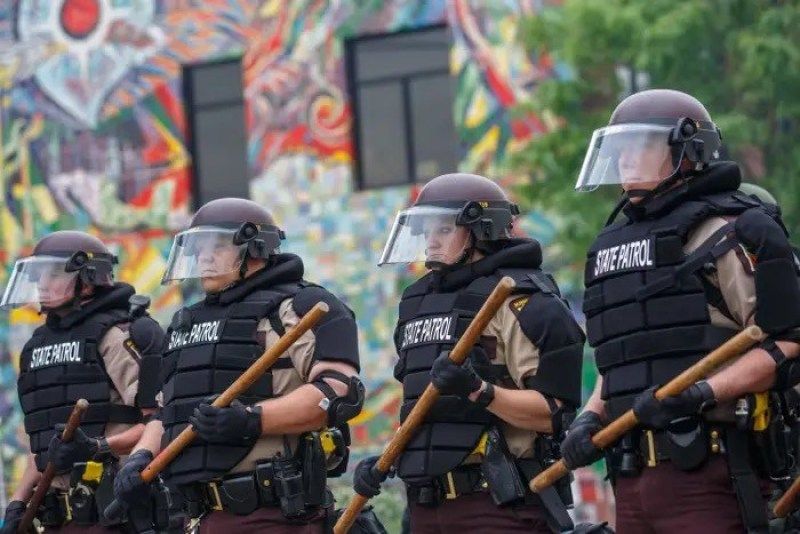

警察用哪些监视方式瞄准抗议者?:智能镇压 #BlackLivesMatter

警察机构使用许多监视工具,这些工具可以更轻松地定位和发现抗议者……State Patrol officers block a road in Minneapolis on the fourth day of protests, May 29【编者按】本文中所关联的部分文章尚未发布;待发布后将可以阅读。

如何检查您的VPN连接是否实际加密

这是合理的偏执,肯定比后悔更好先关联一个去年底的消息👇非常不幸不要使用“TurboVPN”。该vpn声称不保留日志,但这不是事实。其隐私政策中你可以看到(下图),它收集各种用户信息,这与真正的无日志服务完全相反 —— 这个隐私政策非常难以找到,如果你使用电脑基本是找不到的。

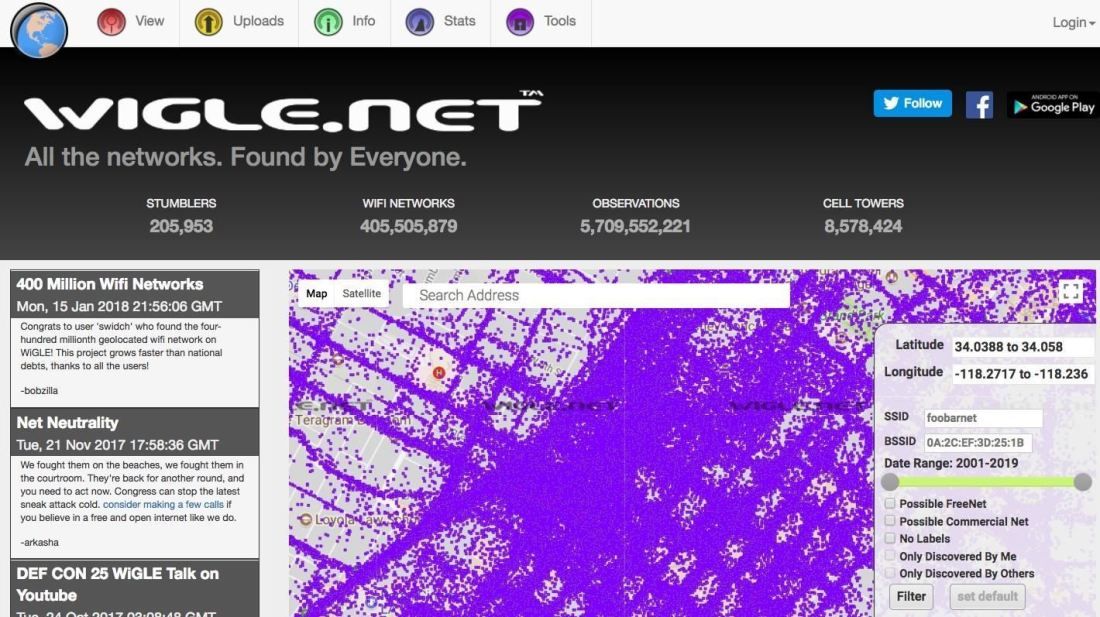

Wi-Fi是如何出卖你的?

任何您希望保密的操作就不应该使用Wi-Fi。这不是第一次警告 您的房屋有隔离墙,但Wi-Fi信号会穿过它们,是的它很强大,还没进家门的时候你的手机就知道自己 “回家了”。但是,从这些数据中可以搜集到大量信息,包括:居民出入的时间、附近所有无线设备的制造商、以及在任何给定时间使用的网络资源。

警告:WhatsApp文本流中的恶意链接

提醒注意本报告中所有黑体部分 —— 必须强调:没有哪种攻击 “只能” 针对某个固定群体,它们可以随时针对任何人。该报告反应出中国当局已经升级了战术,因此所有人都应该警惕在2018年11月至2019年5月之间,藏族团体的高级成员在私人的 WhatsApp 文本交流中收到恶意链接,攻...

谷歌甚至可以轻松搜到密码以实现入侵 ……如何做到这件事?

不要下载任何文件!不要尝试入侵!本文只服务于防御您可能没有想到dork具有多么强大的功能 —— 不仅仅是《搜到机密信息》。并且,只要使用正确的dork,您甚至可以通过谷歌搜到登录密码,实现入侵设备 …… 这是因为Google出色地索引了连接到互联网的所有内容,因此,可以找到意外暴...

针对人的追踪调查:开源情报思考方法(1)

提醒防御是的,通过标题您就可以看出,这篇文章介绍的是社交工程最重要的准备阶段,也是任何追踪监视者基本必需会使用的方法。正如我们曾经在频道中讲述的,开源情报往往会结合社交工程(各种需求的侦察)和黑客(渗透测试),开源情报的能力是它们的基础。传统上,情报分析师是从社会科学家那里借用研究技术的。

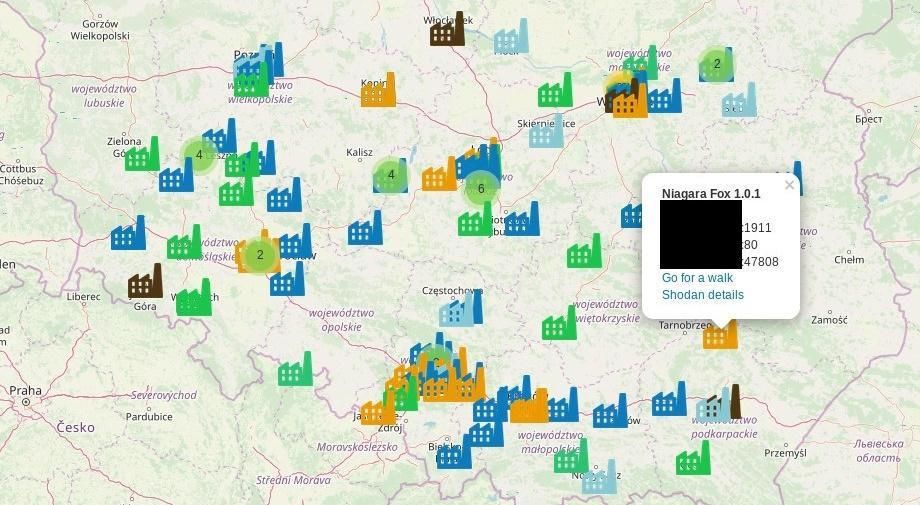

如何快速找到任何国家隐秘的关键联网基础设施

它可以让你像黑客一样看到一切。它可以绘制SCADA设备、网络摄像头和打印机的全球地图,甚至比号称 “最邪恶搜索引擎” 的 Shodan 更厉害波兰安全研究人员创建了一个开源情报收集工具,该工具可对有关与互联网相连的敏感设备的信息建立索引,并在地图上绘制其大概位置。

我们还有机会说悄悄话吗?互联网时代的坦诚之死

曾经你说出的话不论有多不中听,都会被对方遗忘,只是时间问题;而现在,你说的每一个字、一举一动,都会被永久保存;也许有一天,会变成呈堂证供……美国记者奥利维亚·纳兹(Olivia Nuzzi)在2014年这样写道:“你的言谈举止是旁若无人的。

廉价造假和深度造假,究竟哪个更可怕?

在地缘政治信息战中,廉价造假比深度造假更好用;但对于网络攻击来说,深度造假是值得警惕的问题 在关于深度造假的诸多讨论中,最有趣的一个现象就是:政府党派背景资助的调查报告全部倾向于夸大深度造假的能力,并强行将讨论重点放置于地缘政治威胁的角度上。

构建防御直觉是生存的基本功:变得难以被追踪的简单方法(2)

你不应该在看到刀子后才想到血,那就为时已晚了。正如本文的主题所强调的,在各方面保持一种警觉至关重要。对富人的警觉、对寡头企业的警觉、对各种便利性诱惑的警觉,当立法没有听取并充分思考你的意见时,保持对法律的警觉。构建防御直觉需要一定程度的基础知识;幸运的是仅仅是基础知识就可以帮您有...

从信息验证到安全防御 — 日常必备的调查工具包

网页监测海量文件管理匿名安全传输真伪验证检验水军可视化权力关系……这里是一系列调查所需的最基本工具,它们应该是随身携带的同样是做调查,有些人很擅长技术,调查过程更轻松、更深入,最重要的是更安全;另一些人则不擅长技术,往往只能通过社交关系取得转述性的信息,并难以验证,而且自己和信息源都非常不安全。